在weblogic部署的osb服务是单向验证,也就是说server向client发送证书,而client不用向server发送。

java client只修改要访问带SSL验证的的uri:

PostMethod post = new PostMethod(

"https://10.24.16.26:7002/ManagePhysicalInventoryConsumerProject/ManagePhysicalInventoryConsumerProxyService/requestPhysicalInventory");

由于是单向验证,client不用修改其他东西,以前是怎么访问http的,现在就怎么访问https。

跑了一遍后,报了

异常,关键的一句话在unable to find valid certification path to

requested target。

无法找到有效的、对请求目标的证书。

也就是说,server把证书给了我的client,client却无法找到。看来,至少对java来说,单向验证,并不是说client什么都不用干。(听项目组里一个C++同事说,C++似乎可以不干别的事。。。)

现在等于说,

还是得把server的证书加入到client的truststore里。

方法1:为client再建立一个truststore,把server证书放在truststore里,然后去load这个store。有点麻烦,因为要改client代码。这里不写了,大家都知道怎么写。

方法2:

找了个简单的办法:

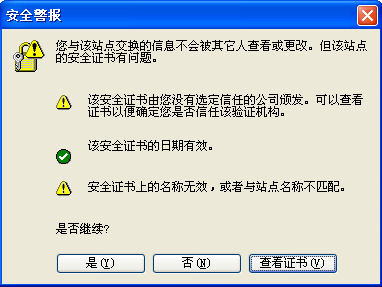

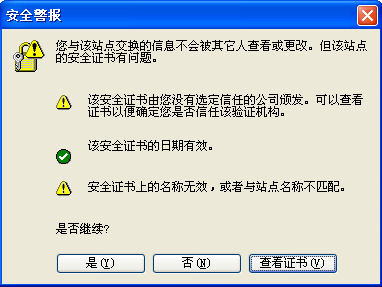

首先得到server证书:去访问https://10.24.16.26:7002,然后会弹出个对话框:

点查看证书,然后点详细信息,然后复制到文件,格式选择der

编码二进制 X.509,然后下一步,选择个路径

文件名,这个证书就被保存到本地了。

现在,打开CMD,到JRE路径下的\lib\security并且把刚保存的证书也copy到这个目录下

输入命令如下:

(上边的命令需要知道server证书的别名)

cacerts这个文件,是jre的truststore,是

全局的,而不是针对单个工程的。所以说,把server证书加进cacerts,那么在本jre环境下运行的所有java程序都是信任这个证书的。

这俩方法各有优点:

方法1代码要增加,但是却移植性很好。

方法2代码不用改,把业务和安全完全分开了,而且由于是全局信任,适用多个工程,移植性却不好。